"YOUR ACCOUNT HAVE BEEN HACKED!"

Perbedaan Hacker & Cracker

Banyak dari kita yang salah pengertian tentang Hacker, seringkali masyarakat awam menganggap bahwa istilah Hacker dan Cracker adalah SAMA. Konotasinya hampir selalu negatif dan jahat. Padahal, ada diantara Hacker yang berjasa besar karena menyelamatkan atau memperingatkan suatu sistem di Internet, sehingga si pemilik menyadari kelamahannya. berikut ini adalah pengertian Hacker dan Cracker.

Hacker :

White Hat Hacker & Black Hat Hacker

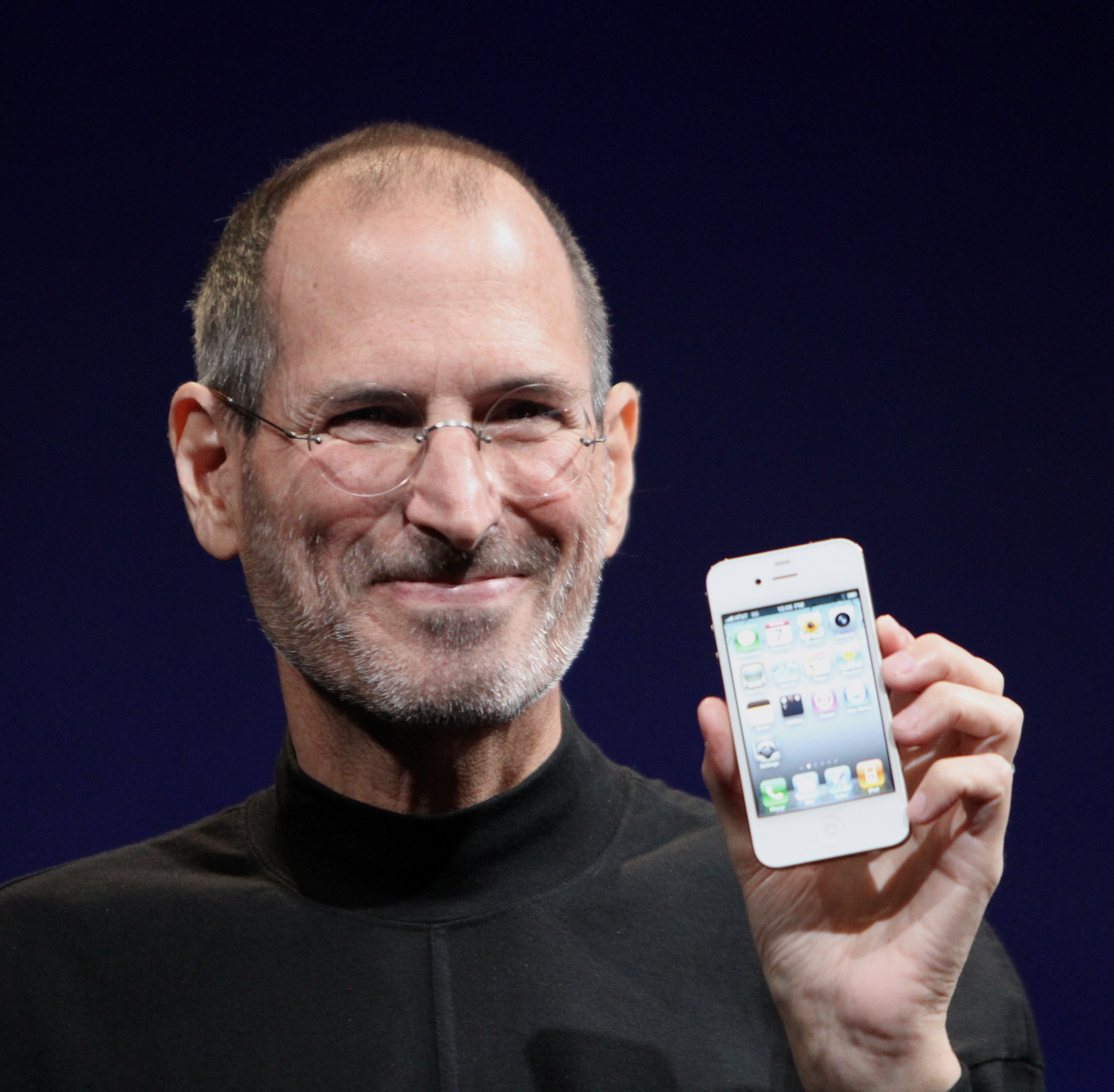

Peretas putih (White hat hacker) adalah istilah teknologi informasi dalam bahasa Inggris yang mengacu kepada peretas yang secara etis menunjukkan suatu kelemahan dalam sebuah sistem komputer. White hat secara umum lebih memfokuskan aksinya kepada bagaimana melindungi sebuah sistem, dimana bertentangan dengan black hat yang lebih memfokuskan aksinya kepada bagaimana menerobos sistem tersebut. Topi putih atau peretas putih adalah pahlawan atau orang baik, terutama dalam bidang komputer, dimana ia menyebut etika hacker atau penetrasi penguji yang berfokus pada mengamankan dan melindungi IT sistem. Banyak sekali dari White Hat hacker yang kita kenal hari ini seperti Steve Jobs dari apel, Mark Zuckerberg dari Facebook atau Bill Gates dari Microsoft. Namun tidak dipungkiri tidak sedikit dari mereka yang dari kalangan Hacker Putih dulunya adalah Black hat Hacker.

Peretas topi hitam (Black Hat Hacker) adalah istilah teknologi informasi dalam yang mengacu kepada para peretas yang menerobos keamanan sistem komputer tanpa izin, umumnya dengan maksud untuk mengakses komputer-komputer yang terkoneksi ke jaringan tersebut. Istilah perengkah (cracker) diajukan oleh Richard Stallman untuk mengacu kepada peretas dalam arti ini. Black Hat Hacker melakukan peretasan yang tidak beretika dan berikut ini adalah nama-nama tokoh Black Hat hacker Paling Dikenal Di Dunia

Jika belum pernah mendengar siapa itu Loyd Blankenship sebelumnya mungkin anda akan mengira pemilik website http://blankenship.com/ itu adalah seorang pengrajin kayu, tetapi cobalah buka websitehttp://google.com dan search Loyd Blankenship, dan hasilnya anda akan menemukan beliau adalah seorang hacker terkenal dari Amerika Serikat, beliau pernah menjadi anggota dari Legion of Doom (LOD) ia merupakan generasi kedua dari kelompok tersebut, LOD merupakan kelompok hacker yang berdiri pada tahun 1984, beliau sangat sering melakukan pengalihan jaringan telepon, menyalin informasi – informasi milik berbagai perusahaan dan menyebarkan panduan hacking di kalangan underground beliau dikenal dengan sebutan “the mentor”.

untuk urusan dunia bawah tanah telekomunikasi, anda yang tumbuh besar pada era akhir 80-an sampai sekarang mungkin lebih akrab dengan istilah hacking or hacker. padahal ada istilah lain di kalangan underground telekomunikasi yang dikenal dulu adalah phreaking dan phreaker. berbeda debgan hacking yang lebih berkaitan dengan kegiatan mengutak-atik komputer baik software maupun hardware, phreaking adalah kegiatan mengoprek telepon, perusahaan telepon dan sistem yang terhubung dengan PSTN (public switched telephone network). phreaking dilakukan dengan macam2 motif. ada yang sekedar untuk hobi dan kesenangan, ada juga yang melakukannya agar bisa menelepon jarak jauh dengan gratis. untuk sekedar ilustrasi, sebelum penggunaan handphone begitu meluas seperti sekarang. kita barangkali pernah mendengar bisik2 dari kuping ke kuping bahwa ada cara untuk mengakali perusahaan telepon agar bisa menelepon dengan gratis lewat sebuah telepon umum. atau kita juga pernah mendengar rumor bahwa seorang bisa menelepon keluar areanya dengan biaya lokal, asal saja bisa mengakali jaringan telephone PABX ( private automatic branch exchange ) sebuah perusahaan. itu adalah contoh sederhana phreaking. istilah " phreak " berasal dari 2 kata " phone " dan " freak ". tapi istilah ini juga sering dikaitkan dengan penggunaan macam2 frekuensi suara untuk memanipulasi sistem telepon. kegiatan dan istilah phreaking dikalangan underground sangant populer pada tahun 60-an sampai paruh pertama dekade 70-an. selepas masa itu hacking dan hacker lebih populer. boleh jadi berkaitan dengan perkembangan dan penetrasi komputer ke segala urusan termasuk telekomunikasi. ada satu nama yang akan terus dikenang sebagai legenda di kalangan para phreaker. dia adalah JOE ENGRESSIA. bahkan sebuah artikel di majalah Esquire pada tahun 1971 menyebut lelaki buta ini sebagai enek moyang para phreaker. KEBIASAAN MENELEPON perkenalan lelaki kelahiran tahun 1959 ini dengan phreaking bisa dibilang terjadi tanpa sengaja. sejak kecil joe memang suka dengan telepon. ia suka men-dial nomor2 telepon yang biasanya menyediakan pesan2 yang sudah direkam sebelumnya.seperti layanan telepon yang berisikan pengumuman. ia bahkan bukan cuma menelepon nomor2 macam itu yang ada di amerika saja tetapi juga diberbagai pelosok dunia.pada era 60-an menelepon nomor2 yang sudah direkam tersebut merupakan hal yang digemari. sampai suatu saat dari rumahnya di negara bagian tennesee amerika, joe menelepon sebuah nomor sambil mendengarkan pesan di seberang sana joe bersiul agak panjang. tepatketika ia bersiul, suara pesan rekaman tadi mendadak mati. joe, waktu itu berumur 8 tahun, terheran- heran. ia men-dial nomor lain dan melakukan hal yang sama, ia bersiul selagi mendengarkan suara rekaman di telepon. hasilnya sama, suara rekaman terhenti. kalau kita mengalami hal itu mungkin kita tidak akan terlalu ambil pusing. tapi tidak bagi joe, bagi dia ini adalah hal yang menarik. ia menghubungi petugas layanan telepon lokal dan menceritakan pengalamannya. " jadi kenapa suara rekamannya mendadak mati?" tanya joe kecil. si petugas memberikan penjelasan, tapi joe kecil tidak memahaminya. yang ia tahu, dengan siulannya, ia ' menemukan ' dunia baru yang bisa ia gali dan jelahi. yang tidak joe kecil tahu waktu itu adalah bahwa siulannya ia memergoki sistem multifrekuensi. sistem multifrekuensi ini oleh kalangan phreaker disebut MF, diperusahaan2 telepon waktu itu difungsikan untuk menangani beberapa pekerjaan yang biasa dilakukan manusia seperti mengalihkan rute dari panggilan lokal menjadi panggilan internasional. sistem macam ini tentu dipakai ketika belum ada cara digital untuk mengalihkan rute jaringan telepon. belakangan ini ia tahu, frekuensi 2600Mhz dipakai oleh perusahaan2 telepon sebagai sinyal untuk menandakan adanya jalur yang siap digunakan. dalam kasus pesan rekaman, penelepon (joe) kini mendapatkan jalur kosong dan ia bisa bertindak layaknya operator pada jalur tersebut. ini termasuk menyalurkan sambungan ke nomor lain. belakangan 2600 menjadi sebuah nama komunitas phreaker dan hacker terkenal di dunia. kisah joe engressia menjadi terkenal saat ia terlibat kasus dengan BELL ( kini AT&T ) perusahaan telepon terbesar di amerika. namun kasus joe yang menarik banyak pers ini memberikan dampak negatif pada perusahaan telepon. joe, setelah publikasi terkait kasus tersebut, banyak menerima panggilan dari phreaker di bebagai tempat di dunia. joe pun saling menyambungkan mereka. sehingga tak beberapa lama kemudian, para prhreaker di seluruh dunia jadi saling kenal dan saling membentuk jaringan. JOHN DRAPER berkat telinganya yang tajam, joe menemukan bahwa peluit mainan yang terdapat pada kotak sereal sarapan Cap'n Crunch bisa mengeluarkan suara tepat pada frekuensi 2600 Mhz. fakta unik ini diberitahukan kepada rekan sesama phreaker yang bernama john draper. john adalah seorang pekerja tekhnis di Angkatan Udara Amerika Serikat. trik yang ditemukan kedua pria ini cukup sederhana, salah satu lubang pada peluit Cap'n Crunch ditutup dan suara yang dikeluarkan adalah tepat pada frekuensi 2600 Mhz. john pun mulai melakukan panggilan ke berbagai daerah secara gratis. kemampuan tekhnis john dan pengetahuan phreaking yang baru itu membuat john draper semakin tergila-gila untuk memahami cara kerja sistem telepon. ia pun membuat blue- box, sebuah perangkat elektronok yang bisa digunakan perusahaan telepon. belakangan draper sering membuat semacam party-line mengenai phreaking. ia pun menjadi terkenal sebagai orang yang menemukan kegunaan peluit dari kotak sereal cap'n crunch. oleh karena itu draper mendapat julukan captain crunch, crunchman, atau crunch. satu cerita yang kerap dikisahkan soal kemampuan captain crunch berbunyi seperti ini, draper menggunakan sebuah telepon umum dan lewat kemampuannya, melakukan sambungan gratis via berbagai negara. konon ia bisa melewatkan panggilan hingga ke jepang, rusia, atau inggris. ujung2nya, panggilan tadi ia arahkan ketelepon umum di sebelahnya. telepon kedua berdering, ia mengangkatnya, lalu saat ia berbicara melalui telepon yang pertama, beberapa detik kemudian suaranya sendiri akan terdengar di telepon yang kedua. draper adalah anggota homebrew computer club. termasuk anggota kelompok pencinta komputer ini adalah Steve jobs dan Steve wozniak, dua jenius dibalik komputer macinthos. draper pernah mengajarkan pada keduanya cara melakukan phreaking, jobs dan woz pun dikenal sebagai dua orang yang gemar melakukan panggilan telepon iseng. RODA NASIB draper pada tahun 1972 ditangkap dengan tuduhan penggelapan/penipuan pada jaringan telepon. ia menerima hukuman percobaan 5 tahun. setelah itu nasib draper naik- turun. ia sempat bekerja di Apple Computer, yang didirikan oleh dua teman baiknya. di Apple ia membuat sebuah telephone interface board untu Apple II, namun ciptaannya itu tak ikut dipasarkan. salah satu sebabnya adalah, ia ditangkap lagi tahun 1977. selama 4 bulan draper menghabiskan waktu di penjara Lompoc, california. ia juga menghabiskan 2 bulan penjara di North-hampton, Pensylvannia. konon selama dipenjara ia dan engressia di dekati oleh mafia yang ingin membuat bisnis perangkat blue-box mereka. penolakan draper membuatnya harus mengalami patah tulang dan kehilangan beberapa gigi. setelah keluar dari penjara, draper kembali memanfaatkan kemampuan tekhnisnya. kali dijalan yang benar. ia membuat Easywriter, aplikasi pengolah kata pertama untuk Apple II. kemudian ia mengalahkan Bill Gates dan Microsoft dengan menulis Easywriter untuk IBM PC. nasib yang kurang mengenakkan juga sempat dialami Joe ' Whistler ' engressia. setelah kemampuaanya terbongkar oleh perusahaan telepon, joe mendapatkan sanksi keras dari kampus. ia pun sempat kabur dari rumah dan tinggal sendirian di berbagai kota di amerika. ia berkelana sambil mengagumi jaringan telepon di seantero AS. ia juga kerap sengaja mengunjungi sebuah untuk mendengerkan perangkat telepon kuno yang masih digunakan. pada akhir karirnya sebagai phreaker, joe engressia terdampar di Memphis, tenessee.sendirian di apartemennya, joe akan menunggu telepon berdering dan menerima ilmu2 baru dari komunitas phreaking yang secara tidak sengaja ia lahirkan. namun pada sebuah kesempatan penegak hukum merazia tempat tinggalnya dan menyita semua perangkatnya.ia bahkan tak boleh menggunakan telepon. Engressia akhirnya tidak menjadi dosen matematika seperti jurusannya di kuliah, ia pun tidak menjadi insinyur dalam bidang elektronik atau telekomunikasi seperti yang bertahun-tahun ia impikan. pada akhirnya joe Engressia mempelajari kitab dan filosofi dan menjadi pendeta dari sebuah komunitas spiritual di Florida. pria yang pada usia 22 tahun sudah menjadi " bapak " dari sebuah komunitas yang mendunia itu pada usia 40-an memilih tinggal di minneapolis dan mengganti namanya secara resmi menjadi Joybubbles. nama itu, konon dipilihnya karena ia ingin tetap menjadi anak2. hidupnya sehari-hari mengandalkan santuna negara yang diberika padanya selaku tuna netra. Joybubbles banyak menghabiskan waktunya dengan anak2. ia membantu mengajarkan puisi dan lagu pada anak-anak melalui TELEPON.

Inilah beberapa pendapat dari pakar IT Indonesia tentang hacker

kalo kata pakar IT Onno W. Purbo :

Sedangkan kalo menurut saya Hacker itu ialah orang yang menggunakan keahliannya dalam hal komputer untuk melihat, menentukan dan memperbaiki kelemahan sistem keamanan dalam sebuah sistem komputer ataupun dalam sebuah software. Oleh karena itu, berkat para hackerlah Internet ada dan dapat kita nikmati seperti sekrang ini, bahkan terus di kembangkan untuk menjadi sistem yang lebih baik lagi. Maka hacker dapat disebut sebagai pahlawan jaringan sedang cracker dapat disebut sebagai penjahat jaringan karena melakukan penyusupan dengan maksud menguntungkan dirinya secara personallity dengan maksud merugikan orang lain.Jadi Hacker itu "Baik" dan Cracker itu "Jahat" naah sudah mengerti kan jadi jangan salah kaprah lagi ya :D

Pernah kah akun jejaring sosial anda atau akun yang lain mengalami ini? di retas orang yang tidak bertanggung jawab untuk kepentingan pribadi yang merugikan orang lain. Pasti anda menuduh ini adalah ulah Hacker. Sebenarnya anda salah kaprah. lalu apa sih Hacker itu? dan apa yang membedakan antara Hacker dan Cracker di postingan kali mari kita bahas.

Perbedaan Hacker & Cracker

Banyak dari kita yang salah pengertian tentang Hacker, seringkali masyarakat awam menganggap bahwa istilah Hacker dan Cracker adalah SAMA. Konotasinya hampir selalu negatif dan jahat. Padahal, ada diantara Hacker yang berjasa besar karena menyelamatkan atau memperingatkan suatu sistem di Internet, sehingga si pemilik menyadari kelamahannya. berikut ini adalah pengertian Hacker dan Cracker.

Hacker adalah sebutan untuk orang atau sekelompok orang yang memberikan sumbangan bermanfaat untuk dunia jaringan dan sistem operasi, membuat progam bantuan untuk dunia jaringan dan komputer. Hacker juga bisa di kategorikan pekerjaan yang di lakukan untuk mencari kelemahan suatu sistem dan memberikan ide atau pendapat yang bisa memperbaiki kelemahan sistem yang di temukannya.

Cracker adalah sebutan untuk orang yang mencari kelemahan sistem dan memasukinya untuk kepentingan pribadi dan mencari keuntungan dari sistem yang di masuki seperti : pencurian data, penghapusan, pengubahan dan banyak yang lainnya. Cracker jg dapat di nyatakan orang awam yang hanya dapat menggunakan suatu progam tanpa mengetahui dasar dari progam tersebut untuk tujuan yang tidak jelas dan bersifat merusak untuk kepentingan pribadi yang merugikan.

Hacker :

- Mempunyai kemampuan menganalisa kelemahan suatu sistem atau situs dengan tujuan untuk menguji sistem keamanan nya tanpa merusak dan memberikan solusi agar sistem tersebut lebih baik lagi

- Hacker mempunyai etika serta kreatif dalam merancang suatu progam yang berguna bagi orang banyak

- Seorang Hacker tidak akan menunjukkan kehebatan nya di muka umum (pamer) karena kebanyakan dari mereka menyembuyikan jatidiri nya (Hacker yang hebat tidak akan meninggalkan jejak)

- Seorang Hacker tidak pelit membagi ilmu nya kepada orang-orang yang serius atas nama ilmu pengetahuan dan kebaikan.

- Seorang Hacker akan terus memperdalam ilmu nya dan memperbanyak pemahaman tentang sistem operasi.

- Menggunakan/membuat suatu progam bagi kepentingan dirinya sendiri dan bersifat destruktif atau merusak dan menjadikannya suatu keuntungan. misal : Virus, Pencurian Kartu Kredit, Pembobolan rekening bank, Pencurian password dll.

- Mempunyai IP address yang sangat banyak agar tidak bisa di lacak

- Tidak mempunyai etika hacking karna bersifat merusak

White Hat Hacker & Black Hat Hacker

Peretas putih (White hat hacker) adalah istilah teknologi informasi dalam bahasa Inggris yang mengacu kepada peretas yang secara etis menunjukkan suatu kelemahan dalam sebuah sistem komputer. White hat secara umum lebih memfokuskan aksinya kepada bagaimana melindungi sebuah sistem, dimana bertentangan dengan black hat yang lebih memfokuskan aksinya kepada bagaimana menerobos sistem tersebut. Topi putih atau peretas putih adalah pahlawan atau orang baik, terutama dalam bidang komputer, dimana ia menyebut etika hacker atau penetrasi penguji yang berfokus pada mengamankan dan melindungi IT sistem. Banyak sekali dari White Hat hacker yang kita kenal hari ini seperti Steve Jobs dari apel, Mark Zuckerberg dari Facebook atau Bill Gates dari Microsoft. Namun tidak dipungkiri tidak sedikit dari mereka yang dari kalangan Hacker Putih dulunya adalah Black hat Hacker.

Peretas topi hitam (Black Hat Hacker) adalah istilah teknologi informasi dalam yang mengacu kepada para peretas yang menerobos keamanan sistem komputer tanpa izin, umumnya dengan maksud untuk mengakses komputer-komputer yang terkoneksi ke jaringan tersebut. Istilah perengkah (cracker) diajukan oleh Richard Stallman untuk mengacu kepada peretas dalam arti ini. Black Hat Hacker melakukan peretasan yang tidak beretika dan berikut ini adalah nama-nama tokoh Black Hat hacker Paling Dikenal Di Dunia

1. Kevin Poulsen

a.k.a. Dark Dante

"Seorang pria yang baik di siang hari dan nampak jahat di malam hari", begitulah yang dapat menggambarkan pemuda yang satu ini. Poulsen adalah seorang penjahat cyber paling terkenal di Amerika yang pernah ada. Untuk menjadi seorang peretas, Poulsen belajar sendiri secara otodidak.

Salah satu aksi terbaik yang pernah dilakukannya adalah mengambil alih saluran telepon yang menuju stasiun radio Los Angeles KIIS-FM. Poulsen ditangkap oleh FBI akibat beberapa akun yang ia retas termasuk mail, kawat dan penipuan komputer, pencucian uang dan penggangguan pengadilan dan dihukum 51 bulan penjara dengan biaya $ 56.000 sebagai biaya kompensasi.

Setelah dibebaskan, Poulsen mengubah dirinya sebagai seorang jurnalis dan menjauhkan diri dari masa lalunya yang melanggar hukum. Ia memulai bekerja sebagai wartawan di Security Focus, sebuah perusahaan keamanan berbasis di California. Disana, ia menulis tentang sistem keamanan teknologi informasi. Poulsen kini menjabat sebagai editor senior di Wired News, sebuah situs teknologi berbasis online.

2. Albert Gonzalez

Albert Gonzalez, lahir pada tahun 1981. Adalah seorang hacker komputer dan criminal computer yang dituduh mendalangi pencurian kombinasi kartu kredit dan kemudian dijual kembali lebih dari 170 juta kartu kredit dan nomor ATM dari 2005 hingga 2007, dan menjadi penipuan terbesar dalam sejarah.

Gonjalez dan komplotannya menggunakan teknik injeksi SQL untuk membuat backdoor malware pada beberapa sistem perusahaan untuk meluncurkan paket sniffing yang digunakan untuk mencuri data komputer dari jaringan internet perusahaan. Gonzalez memiliki tiga dakwaan federal. Dan pada tanggal 25 Maret 2010, Gonzalez dijatuhi hukuman 20 tahun penjara federal.

3. Vladimir Levin

Levin terkenal pada 1990-an atas upaya hacking yang terkena kerentanan situs perusahaan yang populer, salah satu yang paling terkenal dalam hal ini menjadi Citibank. Levin, pada tahun 1994, mampu mengakses rekening Citibank milik pelanggan berbagai perusahaan. Dia menggunakan layanan dial-up wire transfer dan berhasil mentransfer uang dari rekening tersebut ke rekening yang terletak di Israel, Jerman, Amerika Serikat, Finlandia, dan Belanda. Levin memiliki kaki tangan di masing-masing lokasi. Namun, 3 dari antek-anteknya diawasi ketika mereka mencoba untuk menarik uang. Mereka ditangkap dan mereka semua memberi tanda-tanda yang menunjuk keberadaan Levin. Pada tahun 1995, Levin ditangkap.

Pada akhir semua itu, Levin bisa berhasil, tetapi secara curang mentransfer sekitar $ 10,7 dolar dari rekening Citibank ke akun yang telah dia buat. Pada tahun 1997 dia dibawa ke Amerika Serikat dan mengaku bersalah atas konspirasi untuk menipu serta mencuri $ 3,7 juta. Dia dimasukkan ke dalam penjara selama 3 tahun dan diperintahkan untuk membayar $ 240.015.

4. Robert Tappan Morris

Penemu Worm

Pada November 1988, sebuah program jahat menyebar ke sekitar 6.000 mesin komputer berbasis Unix. Komputer yang jadi korban menjadi sangat lambat dan tidak bisa digunakan. Kerugiannya ditaksir mencapai jutaan dolar.

Kejadian itu kemudian dikenang sebagai The Great Worm, The Great Worm of 1988 memiliki dampak besar pada ranah cyber. Bukan hanya sebagai worm yang awal menyebar di dunia, tapi juga karena membelalakkan mata dunia – terutama masyarakat non-TI pada sebuah bentuk "ancaman jahat" baru.

Di balik worm itu adalah seorang brilian bernama Robert Tappan Morris. Ketika itu Morris masih bersekolah di Cornell University, alhasil worm itu pun dinamai sesuai nama belakangnya: Morris Worm.Kengerian yang ditimbulkan akibat Morris Worm diperburuk dengan tindakan yang oleh banyak kalangan dinilai berlebihan terhadap Robert Morris. RTM, demikian ia kadang disebut, menjadi orang pertama yang dihukum dalam Undang-Undang Computer Fraud and Abuse (Penyalahgunaan dan Penipuan dengan Komputer).

Dia mendapatkan hukuman 3 tahun masa percobaan dan 4.000 jam layanan masyarakat. Selain itu, Morris juga harus membayar denda dan biaya-biaya lain yang totalnya hingga mencapai US$ 10.000.

Kiprah Morris di dunia akademis menunjukkan potret seorang yang cukup brilian. Sebagai lulusan terbaik di Sekolah Menengah Atas, ia telah mencicipi tiga kampus mentereng di Amerika Serikat. Morris pertama kali kuliah di Harvard, lalu melanjutkan ke Cornell dan kembali ke Harvard sebelum akhirnya, hingga saat ini, menjadi Profesor di MIT.

5. Michael Calce

a.k.a. MafiaBoy

Michael Calce adalah seorang anak siswa SMA dari Westland, Quebec. Sejak muda ia sudah disebut seorang hacker tepatnya pada umur 15 tahun. Ketika ia sedang melakukan aksinya ia menyamarkan namanya menjadi "MafiaBoy". Alasan mengapa dia disebut seorang hacker karena dia pernah meluncurkan serangan 9 dari 13 root server nama, namun gagal. Dan aksi terheboh nya pada tahun 2000, dia pernah mencoba menargetkan sasarannya terhadap situs-situs komersial besar seperti Yahoo, Ebay, CNN, Amazon.com, Dell, Inc, dan E-Trade, tetapi aksinya terhenti saat ia ditangkap sedang mengacak-acak situs-situs besar tersebut.

6. David Smith

Ketenaran Smith adalah karena menjadi pencipta virus e-mail terkenal, Melissa. Smith mengklaim bahwa virus Melissa tidak pernah dimaksudkan untuk menyebabkan kerusakan, tetapi cara sederhana propagasi (masing-masing komputer yang terinfeksi mengirim email yang terinfeksi )membuat kelebihan beban sistem komputer dan server di seluruh dunia.

Virus Smith mengambil gilirannya tidak lazim karena pada awalnya tersembunyi dalam file yang berisi password untuk 80 situs porno terkenal. Nama Melissa berasal dari seorang penari yang dikenal Smith saat dalam perjalanan di Florida. Meskipun lebih dari 60.000 pc terinfeksi virus email daln melakukan pengiriman, Smith adalah satu-satunya orang yang ditahan meski dia hanya mengirim 1 email.

7. Adrian Lamo

Adrian Lamo adalah seorang analis ancaman virus dan "grey hat" hacker. Dia pertama kali mendapat perhatian media adalah saat merusak beberapa profil jaringan komputer tinggi, termasuk The New York Times, Yahoo, dan Microsoft, yang berpuncak pada tahun 2003 penangkapannya. Pada tahun 2010, Lamo menjadi terlibat dalam skandal yang melibatkan WikiLeaks Bradley Manning, yang ditangkap setelah Lamo dilaporkan kepada otoritas federal bahwa Manning telah membocorkan ratusan ribu dokumen pemerintah AS yang sensitif. Pada bulan Februari 2002 ia masuk ke jaringan komputer internal dari The New York Times, menambahkan namanya ke database internal sumber ahli, dan menggunakan kertas account LexisNexis untuk melakukan penelitian tentang profil tinggi subyek. Tahun 2004, dia membobol New York Times untuk mendapatkan info personal dan beberapa security number dan membobol Microsoft. Dia akhirnya didenda 65.000 dollar AS. Saat ini dia jadi pembicara di beberapa acara seminar.

8. George Hotz

Hacker yang sebelumnya membuat gempar dunia dengan membuka kunci (unlock) Apple iPhone pada 2007 silam, kini pria berusia 20 tahun itu mengungkapkan dirinya berhasil meng-hack Sony PlayStation 3 (PS3).George Hotz, pria 20 tahun asal Amerika yang telah membobol celah keamanan PS3 yang disebut-sebut sangat sulit untuk ditembus. Pembongkaran PS3 ini, diakui Hotz, adalah "prakarya" terbarunya. Menurut laporan BBC, dia akan mempublikasi temuannya dengan rinci secara online, dalam waktu dekat.

"PlayStation 3 seharusnya unhackable (tak bisa dihack). Tetapi, kini tidak ada lagi yang unhackable," ujar Hotz, yang dikenal dengan nama maya 'Geohot'.

Dia sendiri menyadari perbuatannya bisa mengakibatkan orang-orang untuk memainkan software PS3 bajakan. Namun, Hotz merasa tidak ada niat khusus untuk memasyarakatkan software bajakan. Motivasi utama Hotz adalah rasa ingin tahu, dan bagaimana membuka platform yang selama ini di rasan aman kepada BBC.

Sebelumnya, nama Hotz juga sempat populer, pada 2007, karena di usianya saat itu 17 tahun, ia berhasil meng-unlock iPhone, yang saat itu dikunci hanya bisa beroperasi dengan layanan operator AT & T.

Diperkirakan akibat ulahnya ada Hacker masuk ke PlayStation Network dan mencuri informasi pribadi dari 77 juta pengguna. Namun, Hotz membantah bertanggung jawab atas serangan itu, dan menambahkan "Bisa Menjalankan keamanan homebrew dan menembus skuritas pada perangkat Anda adalah keren; hacking ke server orang lain dan mencuri database dari info pengguna.adalah tidak keren. "

9. Joseph Jonathan James

a.k.a. c0mrade

James yang nama lengkapnya joseph jonathan james lahir di Miami florida 12 Desember 1983 merupakan hacker yang sangat muda. Saat usia 16 tahun harus masuk penjara . Hacker yang dia lakukan adalah menginstal backdoor untuk membobol server Badan Pengurangan Ancaman Pertahanan. DTRA merupakan lembaga Departemen Pertahanan dibebankan dengan mengurangi ancaman terhadap AS dan sekutunya dari senjata nuklir, biologi, kimia, konvensional dan khusus.

James juga masuk ke dalam komputer NASA, mencuri software bernilai sekitar $ 1,7 juta. Namun, James kemudian melanggar masa percobaan bahwa ketika ia dites positif untuk penggunaan narkoba dan yang kemudian ditahan oleh Amerika Serikat Marshall Layanan dan diterbangkan ke Alabama federal. Namun, enam bulan di penjara atas pelanggaran dia memperoleh pembebasan bersyarat. James menegaskan bahwa dia jera dan mungkin memulai sebuah perusahaan keamanan komputer.

Pada tanggal 18 Mei 2008, Jonathan James ditemukan tewas dari luka tembak , diduga bunuh diri.

10. Gary McKinnon

a.k.a Solo

Gary McKinnon, hacker yang pernah membobol 97 komputer NASA, Pentagon dan Dephankam pada 2001-2002 silam.

Kelahiran Inggris berusia 41 tahun yang bekerja sebagai computer system administrator di sebuah perusahaan ini punya "achievement" yang mencengangkan: meng-hack komputer dengan tingkat security paling ketat di dunia.

Alasan Gary (online nickname: Solo) hanya satu: ia ingin tahu bahwa memang ada proyek pemerintah USA terhadap UFO yang selama ini ditutup-tutupi, dan menurut pengakuan Gary, ia berhasil melihat satu image semacam aircraft yang pastinya bukan buatan bumi. Sayangnya ada suatu "kekonyolan" bahwa ia lupa meng-save image tersebut karena dalam sesaat ia lupa fungsi save pada software RemotelyAnywhere yang ia pakai untuk meng-hack.

Gary muda sangat menggemari fiksi ilmiah dan UFO. Gary termotivasi dengan sang ayah tirinya yang pernah berkata kepadanya bahwa ayah tirinya pernah melihat sebuah UFO terbang di atas Bonnybridge, dekat Falkirk. Bonnybridge merupakan salah satu ibukota UFO di dunia. Disebut begitu karena penampakan UFO di sana

Untuk Lebih Lengkapnya Silahkan Klik Pada Sumber Ini : http://www.kibata.com/serui_tokoh/Top%2010%20Black%20Hat%20Hacker%20Paling%20Tekenal%20Di%20Dunia.html#ixzz2RE023xIM

11.Kevin Mitnick

Setelah memproklamirkan diri sebagai" hacker poster boy ", Mitnick menjadi buruan polisi dan pihak federal Amerika. Kenakalan yang dilakukannya sempat menghiasi headline beberapa media di Amerika, namun pelanggaran hukum yang sebenarnya mungkin kurang terkenal dibandingkan ketenaran nya.

Departemen Kehakiman menggambarkan dirinya sebagai " kriminal komputer terbesar dalam sejarah Amerika Serikat. " Bahkan kisah-kisahnya sempat difilmkan (Freedom Downtime dan Takedown).

Mitnick memiliki sedikit pengalaman hacking sebelum melakukan tindak pidana yang membuatnya terkenal. Dia mulai mengeksploitasi sitem pembelian kartu untuk menumpang bis di terminal bis di Los Angeles sekedar untuk mendapatkan tumpangan gratis. Kemudian, hampir mirip dengan tindakan masa lalu pendiri Apple, Steve Wozniak, ia mencoba-coba mem-phreaking telepon, agar bisa menelepon secara gratis kemanapun dan dimanapu dirinya berada. Meskipun banyak melakukan pelanggaran hukum lewat dunia maya, namun Mitnick akhirnya hanya dihukum karena menyusup ke jaringan komputer Digital Equipment Corporation dan mencuri software mereka.

Hampir dua setengah tahun Mitnick berpindah-pindah untuk menghindar dari kejaran hukum, dan dai tetap melakukan aksi Hackingnya dimanapun ia singgah?! . Dirinya tetap aktif menyusup ke jaringan perusahaan-perusahaan telekomunikasi, sisitem komputer pemerintah dan banyak lagi ‘kenakalan” yang ia lakukan ". Dia kemudian menyusup ke ahli komputer dan komputer di rumah rekannya sesama hacker Tsutomu Shimomura, yang menyebabkan dirinya tertangkap hari itu, karena komputer dari rekannya tersebut telah dipantau oleh pihak keamanan sebelumnya.

Mitnick kini telah bebas dan mengabdikan dirinya sepenuhnya pada kepentingan masyarakat. Dan sekarang ia menjadi konsultan keamanan komputer, penulis dan pembicara.

12.Loyd Blankenship: The Mentor

Nama asli the mentor adalah Loyd Blankenship, cobalah buka website http://blankeship.com/

Anda akan disambut dengan kata “I've been woodworking for almost twenty years now. I make mainly smaller items -- jewelry boxes and such. I'm a big believer in using the best wood I canpossibly find and then doing as little as possible to screw it up” jika diartikan dalam bahasa indonesia kurang lebih seperti : “Saya sudah hampir dua puluh tahun membuat kerajinan kayu.Utamanya, saya membuat barang-barang kecil, kotak perhiasan dan semacamnya.Saya selalu memakai kayu terbaik yang bisa saya temukan dan membuat barang sekecil-kecilnya”.

Jika belum pernah mendengar siapa itu Loyd Blankenship sebelumnya mungkin anda akan mengira pemilik website http://blankenship.com/ itu adalah seorang pengrajin kayu, tetapi cobalah buka websitehttp://google.com dan search Loyd Blankenship, dan hasilnya anda akan menemukan beliau adalah seorang hacker terkenal dari Amerika Serikat, beliau pernah menjadi anggota dari Legion of Doom (LOD) ia merupakan generasi kedua dari kelompok tersebut, LOD merupakan kelompok hacker yang berdiri pada tahun 1984, beliau sangat sering melakukan pengalihan jaringan telepon, menyalin informasi – informasi milik berbagai perusahaan dan menyebarkan panduan hacking di kalangan underground beliau dikenal dengan sebutan “the mentor”.

Beliau pertama kali mengenal komputer ketika keluarga Loyd dari Austin ke San Marcos yang sama sama terletak di negara bagian Texas, pada awal 1978, beliau masih duduk di sekolah dasar. Di San Macros saat itu tak ada orang yang dikenalnya. Beliau lebih banyak menghabiskan waktunya di laboratorium komputer yang terdapat di perpustakaan southwest texas state university, disana terdapat banyak komoputer generasi awal seperti Per-10s, Compu Colors dan beberapa Apple II generasi awal. Beliau sering bermain game dikomputer – komputer tersebut. Loyd mempunyai komputer pada tahun 1979 dan komputer pertamanya adalah Apple Lie. Dunia hacking mulai beliau kenal setelah berkenalan dengan macam – macam operator sistem yang mengelola komputer besar, PDP mainframe, di tempat ibunya bekerja, para operator itu mengenalkan Loyd dengan game Star Trek yang dimainkan lewat mainframe, dan beliau menyukai game tersebut.

Beliau mencetak kode sumber program game Start Trek yang dibuat dengan bahasa basic, berdasarkan kode sumber itu beliau mengubah program game itu agar dapat dimainkan di komputer compucolors, inilah hacking pertama beliau. Tapi untuk hacking dalam membobol komputer beliau lakukan pada sebuah guest password yang beliau dapat dari teman keluarga, sebuah guest password memang lazim ada di sebuah sistem komputer dengan sebuah guest password pengguna dapat memakai komputer dengan hak – hak yang terbatas, berkat hacking yang beliau lakukan beliau dapat memperoleh daftar pemakai komputer yang kemudian beliau hack agar dapat memasuki sistem komputer lebih leluasa.

Nama the mentor menjadi terkenal setelah nama itu dipublikasikan di Phrack magazine, sebuah majalah elektronik yang beredar di kalangan hacker, ia membuat sebuah risalah berjudul “the conscience of a hacker” namun risalah itu setelah beliau ditangkap dalam sebuah kasus hacking kemudian lebih dikenal sebagai manifesto hacker atau sebuah pernyataan sikap dari hacker. Dipublikasikan di Phrack, sebuah majalah elektronik yang beredar di kalangan hacker. Aslinya, risalah itu berjudul “The Conscience of a Hacker”, namun risalah yang beliau tulis beberapa saat setelah ditangkap dalam sebuah kasus hacking ini kemudian lebih dikenal sebagai Manifesto Hacker. Jika anda ingin tahu isi dari manifesto tersebut silahkan agan tulisan yang terdapat link, klik tulisannya :Manifesto Hacker

Aroma pemberontakan sangat kental dalam manifesto ini tulisan Sang Mentor ini dianggap mewakili semangat dan kegemaran dunia bawah tanah hacker terhadap masyarakat yang menolak kegiatan hacking. Hampir semua hacker di seluruh jagad raya menjadikan manifesto ini sebagai ideologi mereka dalam bertindak. Tentang manifesto hacker yang pernah di tulisnya itu, beliau berkata “manifesto itumasih valid sampai sekarang. Selain kemampuan hackingnya, manifesto inilah yang melambungkan nama the Mentor di dunia hacking. Beliau bahkan dianggap sebagai ”legenda hidup”oleh dunia hacking dunia. ”Kalau bisa, aku mengirim satu dolar ke masing-masing orang (yang menyebutnya sebagai “legenda hidup”). Sungguh aku benar-benar tersanjung dengan atensi itu,” ujarnya.

PENGGREBEKAN SEMBRONO DAN PENSIUN DARI HACKING

Loyd mengaku pensiun dari dunia hacking. Beliau punya alasan kenapa sampai turun dari panggung hacking.”Aku sudah berada di titik dimana semua tantangan-tantangan yang orisinal sudah berlalu,” ujarnya. Dunia hacker ditinggalkan oleh Loyd pada tahun 1990.”Ketika aku menjalankan Phoenix Project (pada tahun itu), aku sudah tahu bahwa aku harus berhenti.” ujarnya. Phoenix Project adalah sebuah (BBS) Buletin Board System yang sangat besar dan terkenal di bidang hacking. ”Aku tahu,waktu itu aku dipantau,” ujarnya. Dan memang benar, pada tahun 1990 itu Secret Service United States of America (Dinas Rahasia Amerika Serikat) menggrebek rumah Loyd. Penggrebekan itu dikaitkan dengan penggrebekan lain yang dilakukan oleh Secret Service 1 Maret 1990 di kantor Steve Jackson Games,inc. Perusahaan pembuat game komputer tempat Loyd bekerja. Penggrebekan di Steve Jackson Games itu berkaitan dengan tuduhan bahwa beliau menyimpan dokumen telepon curian di sana. Ada yang mengatakan, penggrebekan itu merupakan bagian dari Operation Sundevil, yaitu kegiatan dinas rahasia Amerika Serikat dalam memerangi ”kegiatan hacking komputer yang ilegal”. Tapi beberapa pihak menganggap bahwa penggerebekan itu tidak berkaitan dengan Operation Sundevil.

Dalam penggrebekan itu, Secret Service tidak menemukan dokumen yang mereka cari. Tapi dinas rahasia Amrika Serikat itu menyita sejumlah komputer milik perusahaan tersebut maupun komputer rumah Loyd dan manuskrip ”Gurps Cyberpunk”. Manuskrip yang ditulis oleh Loyd itu sebetulnya merupakan buku babon (Source Book) dari sebuah game yang sedang dikembangkan oleh perusahaan itu. Tapi Secret Service menyebut buku itu sebagai ”buku pegangan untuk kejahatan komputer”. Komunitas hacker bereaksi keras atas penggerebekan itu dan belakangan, pengadilan membuktikan bahwa penggerebekan itu bermasalah karena dianggap sembrono dan tidak adil. Tiga tahun kemudia juri pengadilan memenangkan gugatan Steve Jackson Games, inc. atas Secret Service.

PESAN DARI SANG MENTOR

Sekarang Sang Mentor itu, selain menekuni bisnisnya sebagai pengrajin kayu tadi, juga bekerja freelance sebagai pendesain game dan musisi digital. Beliau mengaku tidak terlalu banyak tahu siapa saja yang aktif di jagat hacking dewasa ini. Sebagai seorang legenda, beliau sempat menyampaikan pesannya bagi mereka yang berminat pada dunia hacking :

"Kalau kamu akan membobol komputer, hati-hatilah. Kamu benar – benar seperti akan tertangkap, dan itu payah. Banyak sekali yang bisa kamu lakukan secara legal (belajar linux dan pemrograman misalnya). Saya sarankan mulailah dari situ."13.Joe Engressia

http://sleep-bomb.blogspot.com/2013/01/siapakah-sosok-sang-mentor-itu.html

untuk urusan dunia bawah tanah telekomunikasi, anda yang tumbuh besar pada era akhir 80-an sampai sekarang mungkin lebih akrab dengan istilah hacking or hacker. padahal ada istilah lain di kalangan underground telekomunikasi yang dikenal dulu adalah phreaking dan phreaker. berbeda debgan hacking yang lebih berkaitan dengan kegiatan mengutak-atik komputer baik software maupun hardware, phreaking adalah kegiatan mengoprek telepon, perusahaan telepon dan sistem yang terhubung dengan PSTN (public switched telephone network). phreaking dilakukan dengan macam2 motif. ada yang sekedar untuk hobi dan kesenangan, ada juga yang melakukannya agar bisa menelepon jarak jauh dengan gratis. untuk sekedar ilustrasi, sebelum penggunaan handphone begitu meluas seperti sekarang. kita barangkali pernah mendengar bisik2 dari kuping ke kuping bahwa ada cara untuk mengakali perusahaan telepon agar bisa menelepon dengan gratis lewat sebuah telepon umum. atau kita juga pernah mendengar rumor bahwa seorang bisa menelepon keluar areanya dengan biaya lokal, asal saja bisa mengakali jaringan telephone PABX ( private automatic branch exchange ) sebuah perusahaan. itu adalah contoh sederhana phreaking. istilah " phreak " berasal dari 2 kata " phone " dan " freak ". tapi istilah ini juga sering dikaitkan dengan penggunaan macam2 frekuensi suara untuk memanipulasi sistem telepon. kegiatan dan istilah phreaking dikalangan underground sangant populer pada tahun 60-an sampai paruh pertama dekade 70-an. selepas masa itu hacking dan hacker lebih populer. boleh jadi berkaitan dengan perkembangan dan penetrasi komputer ke segala urusan termasuk telekomunikasi. ada satu nama yang akan terus dikenang sebagai legenda di kalangan para phreaker. dia adalah JOE ENGRESSIA. bahkan sebuah artikel di majalah Esquire pada tahun 1971 menyebut lelaki buta ini sebagai enek moyang para phreaker. KEBIASAAN MENELEPON perkenalan lelaki kelahiran tahun 1959 ini dengan phreaking bisa dibilang terjadi tanpa sengaja. sejak kecil joe memang suka dengan telepon. ia suka men-dial nomor2 telepon yang biasanya menyediakan pesan2 yang sudah direkam sebelumnya.seperti layanan telepon yang berisikan pengumuman. ia bahkan bukan cuma menelepon nomor2 macam itu yang ada di amerika saja tetapi juga diberbagai pelosok dunia.pada era 60-an menelepon nomor2 yang sudah direkam tersebut merupakan hal yang digemari. sampai suatu saat dari rumahnya di negara bagian tennesee amerika, joe menelepon sebuah nomor sambil mendengarkan pesan di seberang sana joe bersiul agak panjang. tepatketika ia bersiul, suara pesan rekaman tadi mendadak mati. joe, waktu itu berumur 8 tahun, terheran- heran. ia men-dial nomor lain dan melakukan hal yang sama, ia bersiul selagi mendengarkan suara rekaman di telepon. hasilnya sama, suara rekaman terhenti. kalau kita mengalami hal itu mungkin kita tidak akan terlalu ambil pusing. tapi tidak bagi joe, bagi dia ini adalah hal yang menarik. ia menghubungi petugas layanan telepon lokal dan menceritakan pengalamannya. " jadi kenapa suara rekamannya mendadak mati?" tanya joe kecil. si petugas memberikan penjelasan, tapi joe kecil tidak memahaminya. yang ia tahu, dengan siulannya, ia ' menemukan ' dunia baru yang bisa ia gali dan jelahi. yang tidak joe kecil tahu waktu itu adalah bahwa siulannya ia memergoki sistem multifrekuensi. sistem multifrekuensi ini oleh kalangan phreaker disebut MF, diperusahaan2 telepon waktu itu difungsikan untuk menangani beberapa pekerjaan yang biasa dilakukan manusia seperti mengalihkan rute dari panggilan lokal menjadi panggilan internasional. sistem macam ini tentu dipakai ketika belum ada cara digital untuk mengalihkan rute jaringan telepon. belakangan ini ia tahu, frekuensi 2600Mhz dipakai oleh perusahaan2 telepon sebagai sinyal untuk menandakan adanya jalur yang siap digunakan. dalam kasus pesan rekaman, penelepon (joe) kini mendapatkan jalur kosong dan ia bisa bertindak layaknya operator pada jalur tersebut. ini termasuk menyalurkan sambungan ke nomor lain. belakangan 2600 menjadi sebuah nama komunitas phreaker dan hacker terkenal di dunia. kisah joe engressia menjadi terkenal saat ia terlibat kasus dengan BELL ( kini AT&T ) perusahaan telepon terbesar di amerika. namun kasus joe yang menarik banyak pers ini memberikan dampak negatif pada perusahaan telepon. joe, setelah publikasi terkait kasus tersebut, banyak menerima panggilan dari phreaker di bebagai tempat di dunia. joe pun saling menyambungkan mereka. sehingga tak beberapa lama kemudian, para prhreaker di seluruh dunia jadi saling kenal dan saling membentuk jaringan. JOHN DRAPER berkat telinganya yang tajam, joe menemukan bahwa peluit mainan yang terdapat pada kotak sereal sarapan Cap'n Crunch bisa mengeluarkan suara tepat pada frekuensi 2600 Mhz. fakta unik ini diberitahukan kepada rekan sesama phreaker yang bernama john draper. john adalah seorang pekerja tekhnis di Angkatan Udara Amerika Serikat. trik yang ditemukan kedua pria ini cukup sederhana, salah satu lubang pada peluit Cap'n Crunch ditutup dan suara yang dikeluarkan adalah tepat pada frekuensi 2600 Mhz. john pun mulai melakukan panggilan ke berbagai daerah secara gratis. kemampuan tekhnis john dan pengetahuan phreaking yang baru itu membuat john draper semakin tergila-gila untuk memahami cara kerja sistem telepon. ia pun membuat blue- box, sebuah perangkat elektronok yang bisa digunakan perusahaan telepon. belakangan draper sering membuat semacam party-line mengenai phreaking. ia pun menjadi terkenal sebagai orang yang menemukan kegunaan peluit dari kotak sereal cap'n crunch. oleh karena itu draper mendapat julukan captain crunch, crunchman, atau crunch. satu cerita yang kerap dikisahkan soal kemampuan captain crunch berbunyi seperti ini, draper menggunakan sebuah telepon umum dan lewat kemampuannya, melakukan sambungan gratis via berbagai negara. konon ia bisa melewatkan panggilan hingga ke jepang, rusia, atau inggris. ujung2nya, panggilan tadi ia arahkan ketelepon umum di sebelahnya. telepon kedua berdering, ia mengangkatnya, lalu saat ia berbicara melalui telepon yang pertama, beberapa detik kemudian suaranya sendiri akan terdengar di telepon yang kedua. draper adalah anggota homebrew computer club. termasuk anggota kelompok pencinta komputer ini adalah Steve jobs dan Steve wozniak, dua jenius dibalik komputer macinthos. draper pernah mengajarkan pada keduanya cara melakukan phreaking, jobs dan woz pun dikenal sebagai dua orang yang gemar melakukan panggilan telepon iseng. RODA NASIB draper pada tahun 1972 ditangkap dengan tuduhan penggelapan/penipuan pada jaringan telepon. ia menerima hukuman percobaan 5 tahun. setelah itu nasib draper naik- turun. ia sempat bekerja di Apple Computer, yang didirikan oleh dua teman baiknya. di Apple ia membuat sebuah telephone interface board untu Apple II, namun ciptaannya itu tak ikut dipasarkan. salah satu sebabnya adalah, ia ditangkap lagi tahun 1977. selama 4 bulan draper menghabiskan waktu di penjara Lompoc, california. ia juga menghabiskan 2 bulan penjara di North-hampton, Pensylvannia. konon selama dipenjara ia dan engressia di dekati oleh mafia yang ingin membuat bisnis perangkat blue-box mereka. penolakan draper membuatnya harus mengalami patah tulang dan kehilangan beberapa gigi. setelah keluar dari penjara, draper kembali memanfaatkan kemampuan tekhnisnya. kali dijalan yang benar. ia membuat Easywriter, aplikasi pengolah kata pertama untuk Apple II. kemudian ia mengalahkan Bill Gates dan Microsoft dengan menulis Easywriter untuk IBM PC. nasib yang kurang mengenakkan juga sempat dialami Joe ' Whistler ' engressia. setelah kemampuaanya terbongkar oleh perusahaan telepon, joe mendapatkan sanksi keras dari kampus. ia pun sempat kabur dari rumah dan tinggal sendirian di berbagai kota di amerika. ia berkelana sambil mengagumi jaringan telepon di seantero AS. ia juga kerap sengaja mengunjungi sebuah untuk mendengerkan perangkat telepon kuno yang masih digunakan. pada akhir karirnya sebagai phreaker, joe engressia terdampar di Memphis, tenessee.sendirian di apartemennya, joe akan menunggu telepon berdering dan menerima ilmu2 baru dari komunitas phreaking yang secara tidak sengaja ia lahirkan. namun pada sebuah kesempatan penegak hukum merazia tempat tinggalnya dan menyita semua perangkatnya.ia bahkan tak boleh menggunakan telepon. Engressia akhirnya tidak menjadi dosen matematika seperti jurusannya di kuliah, ia pun tidak menjadi insinyur dalam bidang elektronik atau telekomunikasi seperti yang bertahun-tahun ia impikan. pada akhirnya joe Engressia mempelajari kitab dan filosofi dan menjadi pendeta dari sebuah komunitas spiritual di Florida. pria yang pada usia 22 tahun sudah menjadi " bapak " dari sebuah komunitas yang mendunia itu pada usia 40-an memilih tinggal di minneapolis dan mengganti namanya secara resmi menjadi Joybubbles. nama itu, konon dipilihnya karena ia ingin tetap menjadi anak2. hidupnya sehari-hari mengandalkan santuna negara yang diberika padanya selaku tuna netra. Joybubbles banyak menghabiskan waktunya dengan anak2. ia membantu mengajarkan puisi dan lagu pada anak-anak melalui TELEPON.

Tingkatan / Hirarki Hacker

1. Elite

Ciri-ciri : mengerti sistem operasi luar dalam, sanggup mengkonfigurasi & menyambungkan jaringan secara global, melakukan pemrogramman setiap harinya, effisien & trampil, menggunakan pengetahuannya dengan tepat, tidak menghancurkan data-data, dan selalu mengikuti peraturan yang ada. Tingkat Elite ini sering disebut sebagai ‘suhu’.

2. Semi Elite

Ciri-ciri : lebih muda dari golongan elite, mempunyai kemampuan & pengetahuan luas tentang komputer, mengerti tentang sistem operasi (termasuk lubangnya), kemampuan programnya cukup untuk mengubah program eksploit.

3. Developed Kiddie

Ciri-ciri : umurnya masih muda (ABG) & masih sekolah, mereka membaca tentang metoda hacking & caranya di berbagai kesempatan, mencoba berbagai sistem sampai akhirnya berhasil & memproklamirkan kemenangan ke lainnya, umumnya masih menggunakan Grafik User Interface (GUI) & baru belajar basic dari UNIX tanpa mampu menemukan lubang kelemahan baru di sistem operasi.

4. Script Kiddie

Ciri-ciri : seperti developed kiddie dan juga seperti Lamers, mereka hanya mempunyai pengetahuan teknis networking yang sangat minimal, tidak lepas dari GUI, hacking dilakukan menggunakan trojan untuk menakuti & menyusahkan hidup sebagian pengguna Internet.

5. Lamer

Ciri-ciri : tidak mempunyai pengalaman & pengetahuan tapi ingin menjadi hacker sehingga lamer sering disebut sebagai ‘wanna-be’ hacker, penggunaan komputer mereka terutama untuk main game, IRC, tukar menukar software prirate, mencuri kartu kredit, melakukan hacking dengan menggunakan software trojan, nuke & DoS, suka menyombongkan diri melalui IRC channel, dan sebagainya. Karena banyak kekurangannya untuk mencapai elite, dalam perkembangannya mereka hanya akan sampai level developed kiddie atau script kiddie saja.

Cracker tidak mempunyai hirarki khusus karena sifatnya hanya membongkar dan merusak.

Etika Hacker

- Di atas segalanya, hormati pengetahuan & kebebasan informasi.

- Memberitahukan sistem administrator akan adanya pelanggaran keamanan/lubang di keamanan yang anda lihat.

- Jangan mengambil keuntungan yang tidak fair dari hack.

- Tidak mendistribusikan & mengumpulkan software bajakan.

- Tidak pernah mengambil risiko yang bodoh

- Selalu mengetahui kemampuan sendiri.

- Selalu bersedia untuk secara terbuka/bebas/gratis memberitahukan & mengajarkan berbagai informasi & metode yang diperoleh.

- Tidak pernah meng-hack sebuah sistem untuk mencuri uang.

- Tidak pernah memberikan akses ke seseorang yang akan membuat kerusakan.

- Tidak pernah secara sengaja menghapus & merusak file di komputer yang diretas.

- Hormati mesin yang diretas, dan perlakukan dia seperti mesin sendiri.

Cracker tidak mempunyai hirarki khusus karena sifatnya hanya membongkar dan merusak.

Cara yang biasa dilakukan untuk meretas (Hacking)

- Hacktivist ; hacktivis adalah hacker yang menggunakan teknologi untuk mengumumkan pandangan sosial, ideologi, agama, atau pesan politik.Dalam kasus yang lebih ekstrem, hacktivism digunakan sebagai alat untuk cyberterrorism.

- Meretas komputer ; meretas komputer merupakan Sebuah contoh umum dari eksploitasi keamanan adengan cara injeksi SQL,melalui lubang keamanan yang mungkin disebabkan dari praktik pemrograman bawah standar. Eksploitasi lain akan dapat digunakan melalui FTP, HTTP, PHP, SSH, Telnet dan beberapa halaman web.

- Vulnerability scanner ; Sebuah Vulnerability scanner adalah alat yang digunakan untuk dengan cepat mengecek komputer pada jaringan untuk diketahui kelemahan.Hacker juga biasanya menggunakan port scanner.port scanner ini adalah alat untuk melihat port pada komputer tertentu untuk mengakses komputer, dan kadang-kadang akan mendeteksi program nomor versinya.firewall melindungi komputer dari penyusup dengan membatasi akses ke port

- Password cracking ; Password cracking adalah sebuah aplikasi yang menangkap paket data, yang dapat digunakan untuk mencuri password dan data lain dalam transit melalui beberapa jaringan.

- Trojan horse ; Trojan horse adalah program yang tampaknya akan melakukan satu hal, tetapi sebenarnya melakukan hal lain.Sebuah Trojan horse dapat digunakan untuk mendirikan sebuah pintu belakang dalam sebuah sistem komputer sedemikian rupa sehingga penyusup dapat memperoleh akses upa seckemudian. (Nama trojan horse merujuk pada kuda dari Perang Troya, dengan fungsi secara konseptual menipu para prajurit untuk membawa seorang penyusup masuk.)

- Virus ; Virus adalah sebuah program replikasi diri yang menyebar dengan menyisipkan salinan dirinya ke dalam kode executable lain atau dokumen.Dengan demikian, virus komputer berperilaku mirip dengan virus biologis yang menyebar dengan memasukkan dirinya ke dalam sel-sel hidup.

- Worm ; Seperti virus, worm juga merupakan program replikasi diri.Sebuah worm berbeda dari virus itu menyebar melalui jaringan komputer tanpa campur tangan pengguna.Banyak orang bingung membedakan istilah "virus" dan "worm".

- Spy Net ; Adalah program yang secara otomatis memata matai komputer korban, tetapi hanya jaringan internetnya saja bukan aktivitas komputernya. Biasanya masuk melalui message/ e-mail dari orang yang tak dikenal melalui video chat dan lain lain.

- Keylogger Adalah sebuah program yang dibuat khusus untuk memata-matai komputer tertentu dalam bentuk suara, gambar atau pun tulisan. Biasanya hanya di-inject melalui flashdisk ataupun USB (Universal Serial Bus).

ada 2 jenis dalam kegiatan meretas yaitu :

- Social Hacking, yang perlu diketahui : informasi tentang system apa yang dipergunakan oleh server, siapa pemilik server, siapa Admin yang mengelola server, koneksi yang dipergunakan jenis apa lalu bagaimana server itu tersambung internet, mempergunakan koneksi siapa lalu informasi apa saja yang disediakan oleh server tersebut, apakah server tersebut juga tersambung dengan LAN di sebuah organisasi dan informasi lainnya.

- Technical Hacking, merupakan tindakan teknis untuk melakukan penyusupan ke dalam system, baik dengan alat bantu (tool) atau dengan mempergunakan fasilitas system itu sendiri yang dipergunakan untuk menyerang kelemahan (lubang keamanan) yang terdapat dalam system atau service. Inti dari kegiatan ini adalah mendapatkan akses penuh kedalam system dengan cara apapun dan bagaimana pun.

Kesimpulan

Tidak semua hacker itu berpotensi melakukan hal-hal yang negatif banyak juga hacker yang bermanfa'at bagi orang lain. Mereka hanyak ingin menguji suatu sistem apakah dalam suatu sistem tersebut terdapat kelemahan pada sistem tersebut. Setelah mereka mengetahuinya mereka akan memberitahukan kepada pihak yang membuat sistem tersebut agar dapat meningkatkan kembali sistem yang merekapunyai. Nah ada juga hacker yang tugasnya melindungi suatu sistem dari hacker lain. Pada umunya hacker ini bukanlah pegawai resmi dari suatu perusahaan, mereka berusaha menyembunyikan identitas mereka agar mereka merasa aman dari ancaman yang datang dari dunia nyata.

Inilah beberapa pendapat dari pakar IT Indonesia tentang hacker

kalo kata pakar IT Roy Suryo :

Logikanya, hacker itu sama dengan pencuri. Bisa iseng bisa juga memang profesi. “Yang mengherankan, di Indonesia hecker derajatnya lebih terhormat. Bahkan sampai ada seminar bagaimana menjadi hecker,” heran Roy Suryo .

kalo kata pakar IT Onno W. Purbo :

Hacker dengan keahliannya dapat melihat & memperbaiki kelemahan perangkat lunak dikomputer; biasanya kemudian di publikasikan secara terbuka di Internet agar sistem menjadi lebih baik. Sialnya, segelintir manusia berhati jahat menggunakan informasi tersebut untuk kejahatan – mereka biasanya disebut cracker. Pada dasarnya dunia hacker & cracker tidak berbeda dengan dunia seni, disini kita berbicara seni keamanan jaringan Internet.

Sedangkan kalo menurut saya Hacker itu ialah orang yang menggunakan keahliannya dalam hal komputer untuk melihat, menentukan dan memperbaiki kelemahan sistem keamanan dalam sebuah sistem komputer ataupun dalam sebuah software. Oleh karena itu, berkat para hackerlah Internet ada dan dapat kita nikmati seperti sekrang ini, bahkan terus di kembangkan untuk menjadi sistem yang lebih baik lagi. Maka hacker dapat disebut sebagai pahlawan jaringan sedang cracker dapat disebut sebagai penjahat jaringan karena melakukan penyusupan dengan maksud menguntungkan dirinya secara personallity dengan maksud merugikan orang lain.Jadi Hacker itu "Baik" dan Cracker itu "Jahat" naah sudah mengerti kan jadi jangan salah kaprah lagi ya :D

Sekian postingan dari saya semoga bermanfaat dan share posting ini agar lebih bermanfaat.

*di kumpulkan dari berbagi sumber. thanks to :

http://www.google.com/

http://www.wikipedia.org/

http://www.speedywiki.com/

http://wildatjg.blogspot.com/2013/04/nama-nama-tokoh-black-het-hacker/

http://www.cahtekno.com/

http://www.wikipedia.org/

http://www.speedywiki.com/

http://wildatjg.blogspot.com/2013/04/nama-nama-tokoh-black-het-hacker/

http://www.cahtekno.com/

11:08 AM

11:08 AM

HRSzone Technology

HRSzone Technology

Posted in

Posted in

0 comments :

Post a Comment

Terimakasih sudah berkunjung ke blog saya. Silahkan di share dan Semoga bermanfaat. Jangan lupa komentar dan beri rate ya :D